Un gusano peligroso está comiendo su manera a través de paquetes de software Recientemente se ha descubierto un gusano informático...

Seguridad

Tile Tracking Tags puede ser explotado por Tech-Savvy Stalkers, investigadores dicen Según un reciente estudio realizado por investigadores en seguridad...

Charlie Kirk Shooting Suspecto identificado como hombre de Utah de 22 años Tras el trágico tiroteo en el evento organizado...

Rusia prueba el misil hipersónico en la puerta de la OTAN y comparte el vídeo Recientemente, Rusia ha llevado a...

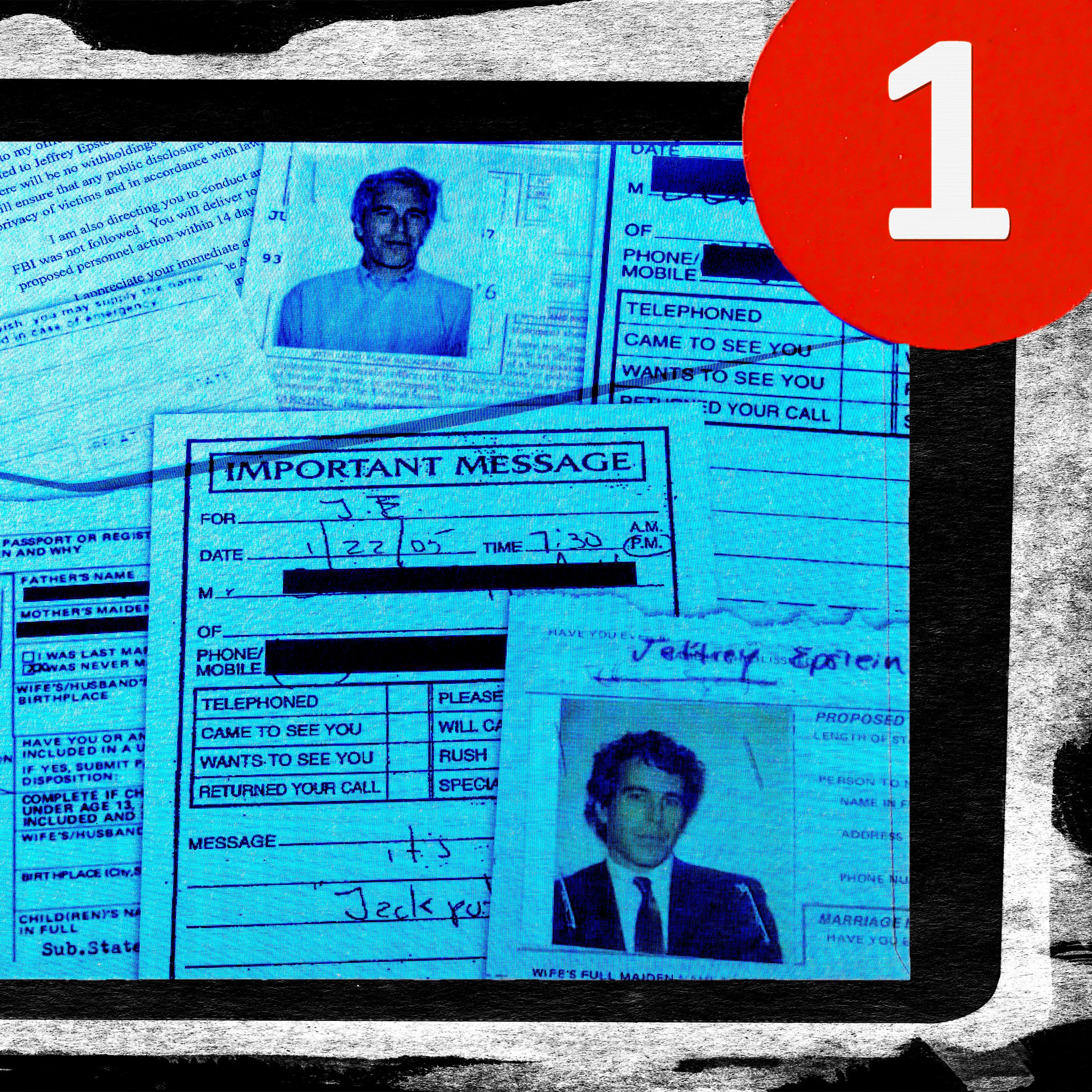

Jeffrey Epstein's Yahoo Inbox Revealed Recent reports have exposed the contents of Jeffrey Epstein's Yahoo inbox, shedding light on his...

Los ciberdelincuentes tienen una nueva manera de atacarte con los mensajes de estafa En la era digital en la que...

Google último AI Ransomware Defensa sólo va tan lejos En un mundo cada vez más digitalizado, la seguridad cibernética se...

Cómo configurar y utilizar un teléfono quemador Cómo configurar y utilizar un teléfono quemador Un teléfono quemador, también conocido como...

Cómo un YouTuber de viajes capturó la revolución de Nepal para el mundo Cómo un YouTuber de viajes capturó la...

Un Cyberattack en Jaguar Land Rover está causando un desastre de la cadena de suministro Un Cyberattack en Jaguar Land...